Người Việt chi gần 4 tỷ USD mua sắm trên các sàn thương mại điện tử trong 3 tháng

Thương mại điện tửTheo số liệu thống kê mới nhất của trang Metric.vn, người tiêu dùng Việt Nam đã chi gần 4 tỷ USD mua sắm online chỉ trong ba tháng vừa qua.

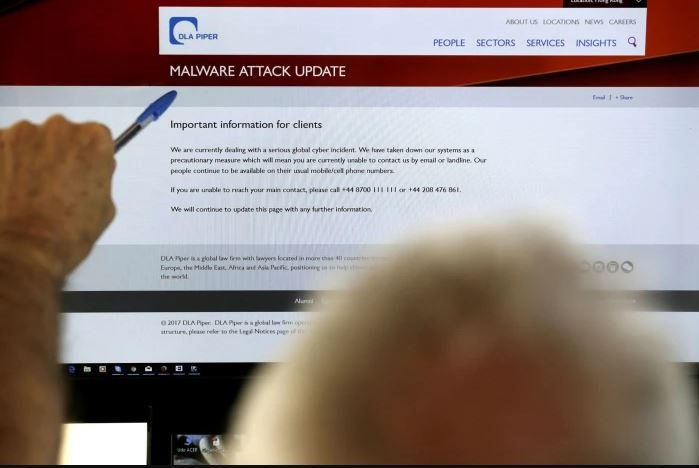

Ukraine đã chuẩn bị tốt để chống lại các cuộc 'giao tranh' kỹ thuật số sớm nhưng các quan chức lo ngại cuộc tấn công lớn hơn của Nga.

Khi quân đội Nga đổ bộ đến biên giới vào ngày 14.1, hàng chục trang web của chính phủ Ukraine đã bị tấn công thay đổi nội dung với dòng chữ "Hãy sợ hãi và chờ đợi điều tồi tệ nhất".

Vụ tấn công phối hợp này được các quan chức an ninh mạng Ukraine và phương Tây coi là lời cảnh báo ban đầu rằng Nga sẽ tiến hành cuộc chiến kỹ thuật số đáng sợ cùng cuộc tấn công trên bộ vào Ukraine. Ngay sau đó, một loạt các cuộc tấn công mạng lớn đã được phát hiện vào các nhóm năng lượng và truyền thông nhưng cũng nhanh chóng bị đẩy lùi.

Một tháng sau cuộc tấn công của Nga, các quan chức Ukraine an ủi rằng các mạng quan trọng đã chịu đựng được các cuộc tấn công trong hàng tuần. Thế nhưng, một quan chức đã cảnh báo các nguồn lực mạnh mẽ hơn của Nga có thể làm suy giảm dần khả năng chống trả trực tuyến.

Bản tường trình về giai đoạn đầu cuộc chiến tranh mạng của Nga với Ukraine dựa trên các cuộc phỏng vấn với các quan chức Ukraine và phương Tây có kiến thức trực tiếp về các sự kiện, nhiều trong số đó chưa được báo cáo trước đây.

Cùng thời điểm khi các trang web chính phủ Ukraine bị tấn công vào tháng 1.2022, Ukrenergo (công ty truyền tải điện thuộc sở hữu của chính phủ Ukraine) đã quan sát thấy sự gia tăng trong các nỗ lực xâm nhập vào mạng của họ. Các kỹ sư đã cảnh giác cao độ, được giao nhiệm vụ ngăn chặn sự lặp lại của một cuộc tấn công mạng năm 2015 - khi đó hacker Nga cắt điện tới các khu vực Kyiv.

Hoạt động của gần 6.000 tuabin gió do Enercon sở hữu bị ảnh hưởng bởi một cuộc tấn công mạng có thể xảy ra vào hệ thống vệ tinh vài giờ sau khi Nga đánh Ukraine - Ảnh: Reuters

Theo Oleksander Kharchenko, cố vấn của Bộ Năng lượng Ukraine, đến tháng 2.2022, số lần thất bại đã cao gấp ba lần so với một năm trước đó. Một nỗ lực đặc biệt táo bạo liên quan đến việc một nhân viên địa phương đang cố gắng lén đưa mã độc vào trụ sở công ty.

Oleksander Kharchenko nói: “Họ đang thử mọi thứ, cố gắng đột nhập vào trang web của chúng tôi, thử DDoS 24/7". DDoS mô tả hành vi tấn công từ chối dịch vụ phân tán, nơi hàng ngàn máy tính gửi yêu cầu đồng thời để phá hủy hệ thống.

Trong vòng 1 giờ sau khi Tổng thống Vladimir Putin tuyên bố trước rạng sáng 24.2 rằng đã điều quân đến Ukraine, hàng ngàn modem trên khắp Trung Âu đã mất kết nối với một vệ tinh bay cách Trái đất 36.000 km.

Khi các modem kết nối với khách hàng của vệ tinh ViaSat (Mỹ) nhấp nháy cảnh báo, việc mất dữ liệu đột ngột truyền qua châu Âu. Khoảng 5.800 tuabin gió thuộc sở hữu của Enercon (Đức) đã chuyển sang chế độ dự phòng do công ty mất khả năng giám sát hoạt động của chúng từ xa. Hàng ngàn người ở Ý, Đức và Ba Lan bị mất kết nối internet. ViaSat đã thừa nhận gặp sự cố mạng nhưng không đổ lỗi cho Nga về điều đó.

Ở Ukraine, việc mất kết nối dữ liệu đột ngột đã ảnh hưởng đến các căn cứ quân sự rải rác của nước này. Song khi hàng chục modem cấp quân sự Ukraine đột ngột ngừng hoạt động, quân đội đã nhanh chóng chuyển sang các phương thức liên lạc được mã hóa khác. Một trong những người có kiến thức về vụ việc cho biết: “Luôn có các hệ thống dự phòng. Chiến tranh mới bắt đầu, nhưng các đội đã được huấn luyện cho tình huống này để tránh thảm họa bằng mọi giá".

Các mạng lưới viễn thông và lưới năng lượng của Ukraine phần lớn vẫn có khả năng phục hồi, song một số bị sập chỉ sau một trận mưa tên lửa và súng cối đã phá hủy cơ sở hạ tầng vật chất, chẳng hạn ở thành phố Mariupol, theo Victor Zhora, quan chức cấp cao được giao nhiệm vụ điều phối hệ thống phòng thủ mạng của đất nước với các đồng minh phương Tây.

Ông Victor Zhora nói thêm, cường độ các cuộc tấn công, không phải vào mạng lưới điện, đã giảm kể từ khi bắt đầu xảy ra các cuộc chiến. “Chúng ta hiện có những khoảng thời gian yên tĩnh hơn trước và điều đó có thể được giải thích do đối thủ tập trung chiến tranh thông thường vào Ukraine thay vì cơ sở hạ tầng CNTT”, Victor Zhora cho hay.

Các kỹ sư Ukraine, đặc biệt là những người bảo vệ cơ sở hạ tầng dân sự khỏi các cuộc tấn công mạng, đã có thể kêu gọi sự hỗ trợ từ các công ty phương Tây như Cisco, Microsoft và Google, đang bảo vệ ít nhất 150 công ty trong nước.

Khi quân đội Nga bắt đầu cuộc chiến trên mặt đất, hàng chục hacker có quan hệ với Nga và Belarus đã thực hiện các cuộc tấn công mạng trên khắp Ukraine - Ảnh: EPA

Xen kẽ đó là những cuộc tấn công mạng không thường xuyên với cường độ dữ dội. Ngày 24.2, vào khoảng thời gian các kết nối vệ tinh ViaSat bị cắt đứt, các cuộc tấn công trên toàn Ukraine cũng được thực hiện bởi khoảng 100 hacker có kỹ năng cao từ gần 12 nhóm có quan hệ với Nga và Belarus. Serhii Demadiuk, Phó thư ký Hội đồng Quốc phòng và An ninh Quốc gia, đồng thời là cựu Cục trưởng Cảnh sát mạng Ukraine, nói thông tin này.

Serhii Demadiuk nói: “Các cuộc tấn công mạng vào cơ sở hạ tầng CNTT, trước cuộc chiến và ném bom vật lý vào các thành phố của Ukraine, là hoạt động mạng phức tạp nhất lịch sử và là một trong những ví dụ đầu tiên cho thấy một cuộc chiến tranh mạng thực sự trông như thế nào”.

Trong một ví dụ, ông nói tổ chức an ninh lớn của Ukraine với hơn 5.000 nhân viên và 1.000 máy chủ đã ngăn chặn tình trạng mất toàn bộ dữ liệu nghiêm trọng chỉ với 90 phút dự phòng do cảnh báo từ đối tác Mỹ.

Những cuộc tấn công vẫn chưa dừng lại. Theo các nhà nghiên cứu tại hãng Symantec (Mỹ), một tổ chức tài chính được nhắm mục tiêu vào ngày đầu tiên của cuộc chiến, đã chứng kiến loạt các phần mềm độc hại khác được gọi là wiper malware vào ngày 14.3. Chúng cố gắng xóa tất cả dữ liệu của họ, cùng nỗ lực xóa sạch dữ liệu tại nhà cung cấp CNTT lớn.

Matt Olney, người đứng đầu nhóm tình báo về mối đe dọa bên trong Cisco, nói: “Người Ukraine hiện có kiến thức chuyên môn mà có thể họ không có vào năm 2015. Họ đã học được những bài học trong 5, 6 năm qua”.

Từng nghiên cứu cuộc tấn công ban đầu từ Nga năm 2015 đã đánh sập các mạng lưới năng lượng của Ukraine và một phần mềm độc hại năm 2017, Matt Olney (biệt danh NotPetya) đã xóa một cách hiệu quả các bộ phận lớn hệ thống máy tính. Cisco có khoảng 500 người làm việc để giúp khách hàng ứng phó với các cuộc tấn công.

Trong một trường hợp, vụ bắn phá yêu cầu các kỹ sư phải chuyển các máy chủ đến thành phố khác và đưa chúng trở lại trực tuyến (nhiệm vụ tốn nhiều công sức và phức tạp ngay cả trong thời gian bình thường) để giữ cho hệ thống hoạt động, theo Matt Olney.

Các quan chức Mỹ nói rằng một phần khả năng phục hồi đáng ngạc nhiên của Ukraine trên chiến trường mạng là do Nga chưa phát huy hết khả năng cho các cuộc tấn công tàn khốc.

"Tôi vẫn tương đối ngạc nhiên rằng họ không thực sự đưa ra mức độ độc hại mà kho vũ khí mạng của họ có", Thượng nghị sĩ Mỹ Mark Warner nói tại một hội nghị tuần trước.

Những người khác, bao gồm cả Matt Olney tại Cisco, nói rằng Nga đang sử dụng kho vũ khí mạng của mình cho các hoạt động gián điệp truyền thống hơn, chẳng hạn như hack các mạng phương Tây để vượt qua các lệnh trừng phạt hoặc theo dõi hoạt động di chuyển của quân đội.

Ngày càng có nhiều lo ngại rằng Nga vẫn có thể tấn công một loạt các mục tiêu.

Tổng thống Mỹ - Joe Biden hôm 22.3 cảnh báo các doanh nghiệp Mỹ tăng cường phòng thủ mạng trước nguy cơ bị Nga tấn công mạng. Ông nói: “Sức mạnh không gian mạng của Nga có quy mô khá lớn và nó đang đến".

Theo số liệu thống kê mới nhất của trang Metric.vn, người tiêu dùng Việt Nam đã chi gần 4 tỷ USD mua sắm online chỉ trong ba tháng vừa qua.

Thảo luận về dự án Luật Thương mại điện tử, các ý kiến khẳng định sự cần thiết ban hành Luật, tuy nhiên đề nghị cần có chế tài đối với nhà cung cấp hàng giả, hàng kém chất lượng; đồng thời luật hóa trách nhiệm của chủ sở hữu nền tảng thương mại điện tử để đảm bảo an toàn, minh bạch. Bổ sung các quy định về quản lý KOLs, trách nhiệm mạng xã hội, đăng ký và chế tài đặc thù sẽ tạo hành lang pháp lý rõ ràng và nghiêm minh hơn

Chính phủ ban hành Nghị quyết số 352/NQ-CP thông qua nội dung dự án Luật Thương mại điện tử.

Tính đến hết tháng 9, các tập đoàn công nghệ lớn như Meta, Google, Netflix, TikTok… Tổng số thu từ nhóm này đạt 328 triệu USD, tăng 42% so với cùng kỳ năm ngoái.

Ngành ngân hàng ghi nhận kết quả nổi bật trong chuyển đổi số khi các kênh thanh toán trực tuyến tăng trưởng trên 40%. Việc liên kết dữ liệu định danh công dân giúp nâng cao tính bảo mật và mở rộng tiện ích cho khách hàng.

Chỉ sau 2 tiếng livestream trên kênh Tiktok Hello Vietnam, NSND Tự Long cùng MC Mai Phương đã bán thành công gần 6 tấn gạo trong khuôn khổ Tuần lễ Nông sản Việt Nam 2025.

Công ty TNHH LACTO MASON Việt Nam đã đặt hàng, gia công và kinh doanh sản phẩm phụ khoa vi phạm quyền sở hữu trí tuệ. Hành vi này khiến doanh nghiệp này đã xử phạt hơn 634 triệu đồng và bị truy thu toàn bộ số tiền thu lợi bất hợp pháp.

Bộ Khoa học và Công nghệ sẽ tăng cường kiểm tra, xử lý hành vi vi phạm hành chính về quảng cáo, bán thuốc lá điện tử, thuốc lá nung nóng theo hình thức thương mại điện tử.

Chỉ trong 6 tháng đầu năm 2025, có hơn 80.000 gian hàng rời bỏ sàn thương mại điện tử so với cùng kỳ, tức giảm hơn 55.000 shop so với nửa cuối năm 2024.

SPX Express đã có hành vi đưa thông tin gây nhầm lẫn cho khách hàng về sản phẩm, dịch vụ nhằm thu hút khách hàng của doanh nghiệp khác.

Tổng thu ngân sách 6 tháng đầu năm ước đạt 1.180.967 tỷ đồng, bằng 68,7% so với dự toán pháp lệnh, tăng 34% so với cùng kỳ. Đáng nói, thu từ kinh doanh thương mại điện tử đạt 98.000 tỷ đồng.

Người bán hàng online chủ động cập nhật thông tin định danh và mã số thuế cá nhân; theo dõi thông tin hướng dẫn từ nền tảng, cơ quan thuế để tuân thủ nghĩa vụ mới; điều chỉnh hoạt động kinh doanh phù hợp với chính sách thuế (ví dụ: xuất hóa đơn, theo dõi khấu trừ...).

Báo cáo mới công bố ngày 25/6 của Công ty nghiên cứu Momentum Works cho thấy tổng giá trị giao dịch (GMV) thương mại điện tử tại Đông Nam Á đạt 145,2 tỷ USD trong năm 2024, tăng 12% so với cùng kỳ năm trước.

Trong 6 tháng đầu năm, hơn 11.000 gian hàng thương mại điện tử có dấu hiệu sai phạm đã bị xử lý, hướng tới siết chặt kiểm soát và bảo vệ người tiêu dùng trên môi trường số.

Theo Nghị định 117, sàn thương mại điện tử, nền tảng số phải khấu trừ, nộp thuế thay khoản thuế giá trị gia tăng (VAT) và thu nhập cá nhân cho người bán (hộ, cá nhân kinh doanh) trên sàn từ 1/7. Người bán sẽ gồm cá nhân cư trú ở trong nước và nước ngoài.

Nhấn mạnh xử lý gian lận thương mại, hàng giả, hàng nhái trên môi trường thương mại điện tử còn khó khăn, Bộ trưởng Công thương Nguyễn Hồng Diên cho biết, thời gian tới sẽ tích cực, chủ động rà soát và xử lý việc lợi dụng livestream và các website, ứng dụng thương mại điện tử để kinh doanh hàng giả, hàng nhái, kém chất lượng.

Chính phủ vừa ban hành nghị định số 117 quy định quản lý thuế đối với hoạt động kinh doanh trên nền tảng thương mại điện tử, nền tảng số của hộ, cá nhân, có hiệu lực từ ngày 1/7.

Các hành vi kinh doanh hàng giả, hàng không rõ nguồn gốc, hàng vi phạm quyền sở hữu trí tuệ trên sàn thương mại điện tử và mạng xã hội sẽ bị kiểm tra, xử lý nghiêm minh.

Ứng dụng Perplexity AI bắt tay ứng dụng thanh toán trực tuyến PayPal để triển khai mua sắm trực tuyến trong các cuộc trò chuyện. Sự hợp tác này khiến cuộc đua AI ngày càng 'nóng' hơn.

Báo cáo về công tác thu thuế thương mại điện tử và chuyển đổi số trong 4 tháng đầu năm, Cục thuế (Bộ Tài chính) cho biết, đến nay đã có 153 nhà cung cấp nước ngoài đã kê khai, nộp thuế với số thuế trong 04 tháng đầu năm 2025 ước đạt 5,1 nghìn tỷ đồng, tăng 93,6% so với cùng kỳ.

ACV là viết tắt của Airports Corporation of Vietnam tên giao dịch quốc tế của Tổng công ty Cảng hàng không Việt Nam - CTCP trên cơ sở hợp nhất 3 tổng công ty. ACV được giao quản lý, điều phối hoạt động và đầu tư khai thác toàn bộ hệ thống 22 cảng hàng không trên toàn lãnh thổ Việt Nam bao gồm 9 sân bay quốc tế và 13 sân bay nội địa.

Công ty CP Vietcap đứng vị trí 196 trong danh sách 500 doanh nghiệp tư nhân lớn nhất Việt Nam. Chứng khoán Vietcap là gì? Công ty CP Vietcap uy tín không? Có nên mở tài khoản tại chứng khoán Bản Việt không?

Công ty TNHH Thương mại và Công nghiệp Mỹ Việt đứng ở vị trí số 195 trong danh sách 500 doanh nghiệp tư nhân lớn nhất Việt Nam. Công ty TNHH Thương mại và Công nghiệp Mỹ Việt kinh doanh gì? Tấm lợp Olympic có tốt không?

ACV là viết tắt của Airports Corporation of Vietnam tên giao dịch quốc tế của Tổng công ty Cảng hàng không Việt Nam - CTCP trên cơ sở hợp nhất 3 tổng công ty. ACV được giao quản lý, điều phối hoạt động và đầu tư khai thác toàn bộ hệ thống 22 cảng hàng không trên toàn lãnh thổ Việt Nam bao gồm 9 sân bay quốc tế và 13 sân bay nội địa.

Công ty CP Vietcap đứng vị trí 196 trong danh sách 500 doanh nghiệp tư nhân lớn nhất Việt Nam. Chứng khoán Vietcap là gì? Công ty CP Vietcap uy tín không? Có nên mở tài khoản tại chứng khoán Bản Việt không?

Công ty TNHH Thương mại và Công nghiệp Mỹ Việt đứng ở vị trí số 195 trong danh sách 500 doanh nghiệp tư nhân lớn nhất Việt Nam. Công ty TNHH Thương mại và Công nghiệp Mỹ Việt kinh doanh gì? Tấm lợp Olympic có tốt không?